Yük Altında Ortaya Çıkan Gizli Problemler ve Kalıcı Çözüm Yaklaşımları

IoT sistemlerde cihaz–sunucu iletişimi genellikle HTTP/HTTPS tabanlı veri ingest mimarileri üzerinden sağlanır. Sistem küçük ölçekteyken sorunsuz çalışan bu yapı, cihaz sayısı arttıkça DNS, TLS ve bağlantı yönetimi kaynaklı kritik sorunlarla karşılaşabilir.

Bu yazı, gerçek bir saha senaryosundan yola çıkarak, IoT ürünlerde veri akışını tamamen durdurabilen DNS ve TLS yapılandırma problemlerini, belirtileriyle birlikte ele almakta ve kalıcı çözüm yollarını açıklamaktadır.

1. Senaryo Özeti

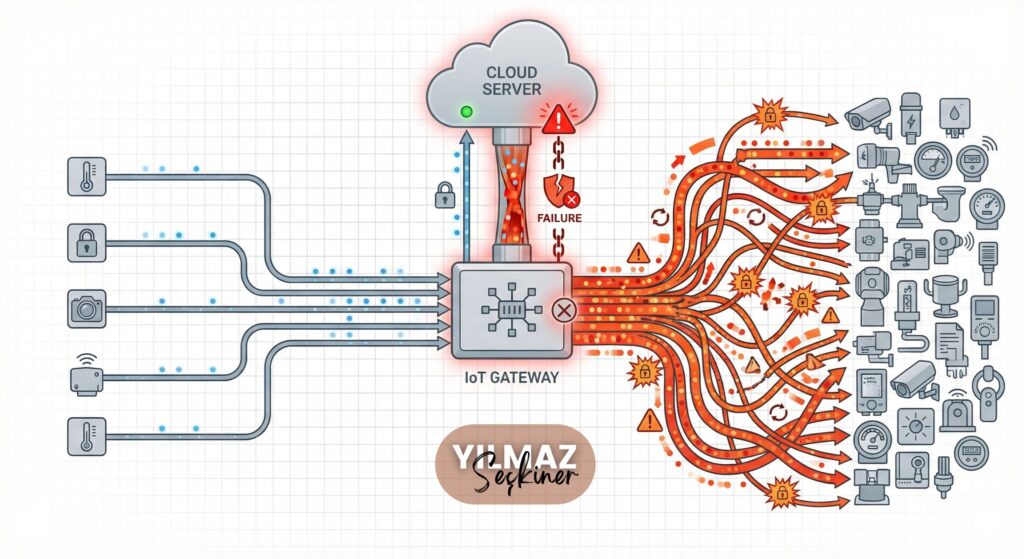

- Aynı altyapıyı kullanan birden fazla IoT gateway bulunmaktadır.

- Bazı gateway’ler 50–100 cihaz ile sorunsuz veri gönderirken,

- Daha yüksek sayıda (300+ cihaz) bağlı olan gateway’lerde:

- Veri akışı kesilmiş,

- TLS bağlantı hataları görülmüş,

- Sunucu tarafında güvenli bağlantı uyarıları oluşmuştur.

- Aynı API endpoint’i manuel test araçlarıyla çağrıldığında başarılı (200 OK) yanıt alınmaktadır.

- DNS ve SSL/TLS yapılandırmaları düzeltildikten sonra tüm sistem kendiliğinden stabil hale gelmiştir.

Bu tür durumlar, IoT projelerinde sık karşılaşılan fakat ilk bakışta yanlış yorumlanan problemlerdendir.

2. Tipik Belirtiler

Cihaz / Gateway Tarafında

- “Güvenli bağlantı kurulamadı”

- “TLS/SSL handshake başarısız”

- Başarılı yanıt alınmazsa aynı verinin tekrar tekrar gönderilmesi (retry)

Sunucu Tarafında

- TLS/SChannel uyarıları

- Zaman zaman 404 veya bağlantı hataları

- Uygulama çalışma zamanı (runtime) uyarıları

Bu belirtiler çoğu zaman:

- API yazılım hatası

- Firewall engeli

- Sunucu performans problemi

olarak yorumlanır; ancak asıl neden çoğunlukla altyapısal uyumsuzluklardır.

3. Sorunun Kök Nedenleri

3.1 DNS Yapılandırma Eksikliği

IoT cihazlar genellikle sabit bir alan adına istek gönderir. Eğer bu alan adı:

- DNS’te tanımlı değilse,

- Yanlış IP’ye yönleniyorsa,

- Ya da tutarsız çözülüyorsa,

cihaz ile sunucu arasındaki TLS el sıkışması daha baştan hataya düşer.

Bu durumda:

- İstek uygulamaya hiç ulaşmaz,

- Cihaz sürekli retry döngüsüne girer,

- Sunucu gereksiz bağlantı yükü altında kalır.

3.2 SSL/TLS Sertifika – Hostname Uyumsuzluğu

Sunucudaki SSL sertifikası, istemcinin bağlandığı alan adını kapsamıyorsa:

- Sertifika doğru olsa bile,

- TLS doğrulaması başarısız olur.

Bazı IoT istemcileri bu durumda bağlantıyı tamamen keserken, bazıları isteği yanlış sanal host’a yönlendirebilir. Bu da uygulama seviyesinde 404 veya beklenmeyen yanıtlar olarak geri döner.

4. Neden Düşük Cihaz Sayısında Sorun Görülmez?

Bu tür sorunların en kafa karıştırıcı yönü şudur:

“Az cihazda çalışıyor, çok cihazda neden bozuluyor?”

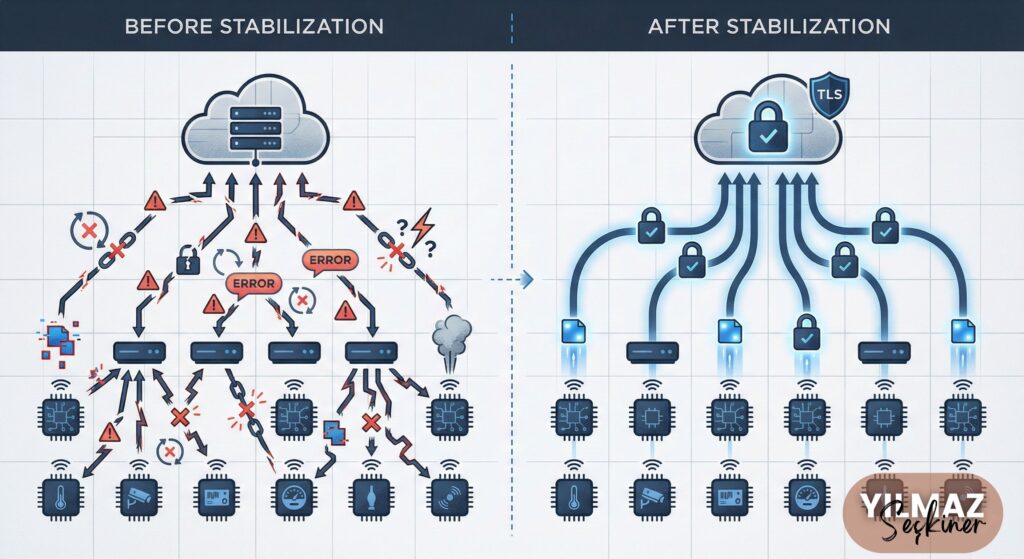

Bunun nedeni eşik (threshold) etkisidir.

- Düşük cihaz sayısı:

- Az eşzamanlı bağlantı

- Az TLS handshake

- Az retry

- Yüksek cihaz sayısı:

- Aynı anda çok sayıda yeni HTTPS bağlantısı

- TLS handshake fırtınası

- Retry davranışının katlanarak artması

Yani sorun baştan beri vardır; ancak yük artınca görünür hale gelir.

5. Sorunu Kalıcı Olarak Çözen Adımlar

5.1 DNS’in Doğru Tanımlanması

- IoT cihazların bağlandığı her alan adı mutlaka DNS’te tanımlı olmalıdır.

- DNS çözümlemesi tutarlı ve tekil olmalıdır.

5.2 Sertifikanın Tüm Endpoint’leri Kapsaması

- SSL sertifikası:

- Ya wildcard olmalı

- Ya da kullanılan tüm alt alan adlarını (SAN) kapsamalıdır

Bu adım, TLS handshake sırasında hostname doğrulamasını kalıcı olarak çözer.

5.3 Sonuç: Sistem Kendiliğinden Stabil Hale Gelir

DNS ve sertifika düzeltmeleri sonrası:

- TLS hataları durur

- Retry döngüleri kırılır

- Cihazlardan gelen veri akışı kesintisiz hale gelir

- Uygulama kodunda değişiklik yapmaya gerek kalmaz

6. IoT Sistemlerde Bu Sorunlar Neden Sık Yaşanır?

- IoT cihazlar genellikle:

- Sınırlı TLS kütüphaneleri kullanır

- Sertifika doğrulamasını katı uygular

- Gateway’ler:

- Başarısız yanıtta agresif retry yapabilir

- Sunucular:

- Yük altında TLS bağlantılarını sınırlayabilir

Bu faktörler birleştiğinde, DNS + TLS + yük kaynaklı zincirleme sorunlar ortaya çıkar.

7. Benzer Sorunların Tekrar Yaşanmaması İçin Öneriler

✔ Altyapı

- DNS kayıtları eksiksiz olmalı

- Sertifikalar tüm endpoint’leri kapsamalı

✔ Güvenli İletişim

- IoT cihazların desteklediği TLS ve cipher setleri göz önünde bulundurulmalı

- Eski/uyumsuz TLS kombinasyonları test edilmelidir

✔ Veri Ingest Mimarisi

- Mümkünse querystring yerine POST body kullanılmalı

- Retry mekanizması:

- Kontrollü

- Artan bekleme süreli (backoff) olmalı

✔ Ölçek Testi

- Sistem yalnızca az sayıda cihazla değil,

- hedeflenen maksimum cihaz sayısıyla test edilmelidir

8. Sonuç

Bu senaryo şunu net şekilde göstermektedir:

IoT sistemlerde veri akışının durması çoğu zaman uygulama yazılımından değil, DNS ve TLS yapılandırmasındaki küçük ama kritik eksiklerden kaynaklanır.

Doğru DNS ve sertifika yapılandırması:

- TLS hatalarını ortadan kaldırır

- Retry fırtınalarını engeller

- Sistemi kod değişikliği olmadan stabil hale getirir

IoT projelerinde DNS, SSL/TLS ve yük altındaki davranış, cihaz donanımı ve yazılımı kadar kritik bileşenlerdir.

DNS and TLS Issues in IoT Server Communication

Hidden Problems That Emerge Under Load and How to Solve Them Permanently

In IoT systems, device-to-server communication is typically implemented using HTTP or HTTPS–based data ingestion architectures. While such systems often work flawlessly at small scale, they can begin to fail in unexpected ways as the number of connected devices increases.

This article is based on a real-world operational scenario and explains how DNS and TLS misconfigurations can silently break data flow in IoT environments, how these issues manifest, and how they can be resolved without changing application code.

1. Scenario Overview

- Multiple IoT gateways operate on the same backend infrastructure.

- Some gateways successfully transmit data with 50–100 connected devices.

- Gateways with 300+ connected devices experience:

- Interrupted data flow

- TLS handshake errors

- Security-related warnings on the server side

- The same API endpoints respond correctly when tested manually (HTTP 200).

- After DNS and SSL/TLS configuration fixes, the entire system becomes stable without software changes.

This type of issue is common in IoT projects and is frequently misdiagnosed.

2. Typical Symptoms

On the Device / Gateway Side

- “Secure connection could not be established”

- “TLS/SSL handshake failed”

- Automatic retry loops when a successful response is not received

On the Server Side

- TLS or SChannel warnings

- Intermittent 404 or connection-related errors

- Application runtime warnings

These symptoms are often incorrectly attributed to:

- API bugs

- Firewall blocks

- Server performance problems

In reality, the root cause is usually infrastructure-level misconfiguration.

3. Root Causes

3.1 Missing or Incorrect DNS Configuration

IoT devices typically send data to a fixed hostname. If that hostname:

- Is not defined in DNS

- Resolves inconsistently

- Points to an incorrect IP address

then TLS negotiation fails before the HTTP request ever reaches the application.

As a result:

- The application never receives the request

- Devices repeatedly retry sending the same data

- The server is exposed to unnecessary connection pressure

3.2 SSL/TLS Certificate and Hostname Mismatch

Even with a valid SSL certificate, TLS validation will fail if:

- The certificate does not include the hostname used by the device

- The hostname is missing from the certificate’s Subject Alternative Names (SAN)

Some IoT clients abort the connection immediately, while others continue the request but route it to an incorrect virtual host, which can surface as HTTP 404 errors at the application level.

4. Why Does the Problem Not Appear with Fewer Devices?

One of the most confusing aspects of this issue is:

“Why does it work with a small number of devices but fail at scale?”

The answer lies in threshold effects.

- With fewer devices:

- Fewer concurrent connections

- Fewer TLS handshakes

- Minimal retry behavior

- With many devices:

- A large number of simultaneous HTTPS connections

- TLS handshake bursts

- Retry mechanisms amplifying traffic exponentially

The issue exists from the start, but only becomes visible once system load crosses a critical threshold.

5. The Fix That Restored Stability

5.1 Correct DNS Definitions

- Every hostname used by IoT devices must exist in DNS

- DNS resolution must be consistent and deterministic

5.2 Certificates That Cover All Endpoints

- SSL certificates must either:

- Be wildcard certificates, or

- Explicitly include all used hostnames in their SAN list

This ensures hostname verification during TLS handshake succeeds consistently.

5.3 Result: Automatic Recovery Without Code Changes

Once DNS and certificate issues are resolved:

- TLS handshake errors stop

- Retry storms disappear

- Data flow resumes naturally

- No application or device firmware changes are required

6. Why These Issues Are Common in IoT Systems

- IoT devices often:

- Use limited TLS libraries

- Enforce strict certificate validation

- Gateways may:

- Retry aggressively on failure

- Servers may:

- Limit or throttle TLS handshakes under load

When combined, these factors create a fragile system unless DNS and TLS are configured perfectly.

7. Best Practices to Prevent Recurrence

✔ Infrastructure

- Ensure all ingestion hostnames exist in DNS

- Avoid relying on implicit or undocumented DNS behavior

✔ Secure Communication

- Verify supported TLS versions and cipher suites on devices

- Test certificate validation behavior explicitly

✔ Data Ingestion Design

- Prefer POST body payloads over query strings where possible

- Implement controlled retry logic with exponential backoff

✔ Load and Scale Testing

- Test not only with a few devices

- Always test at target maximum device count

8. Conclusion

This scenario demonstrates a critical lesson for IoT systems:

Data flow interruptions are often caused not by application logic, but by subtle DNS and TLS configuration gaps.

Correct DNS and SSL/TLS setup:

- Eliminates handshake failures

- Prevents retry amplification

- Stabilizes the entire system without touching application code

In IoT architectures, DNS, TLS, and behavior under load are as critical as device firmware and backend software.